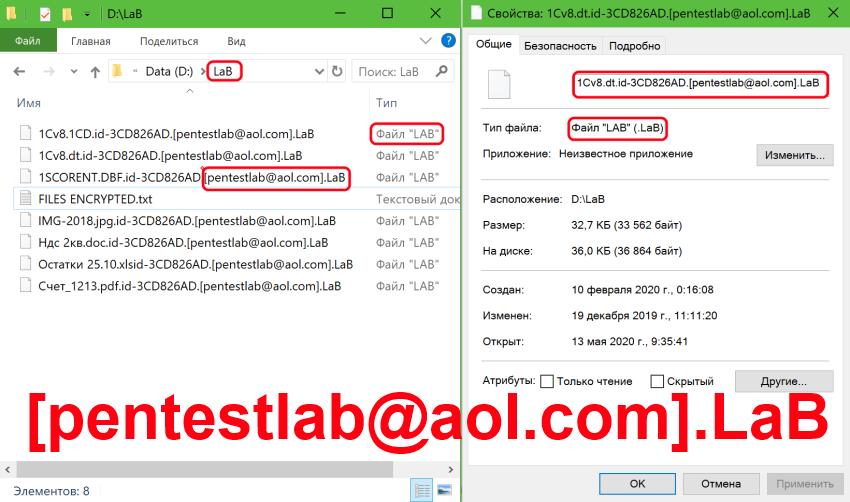

В сети появился опасный вирус-шифровальщик, который изменяет расширение документов WORD, EXEL, ФОТО, ВИДЕО, МУЗЫКИ и других личных файлов на .LaB, а к имени файла добавляет id-XXXXXXXX и e-mail pentestlab@aol.com. При этом большинство файлов самых важных форматов .PDF, .DOC, .DOCX, .XLS, .XLSX, .JPG, .ZIP не открываются. Бухгалтерия 1С не работает. Вот как это выглядит:

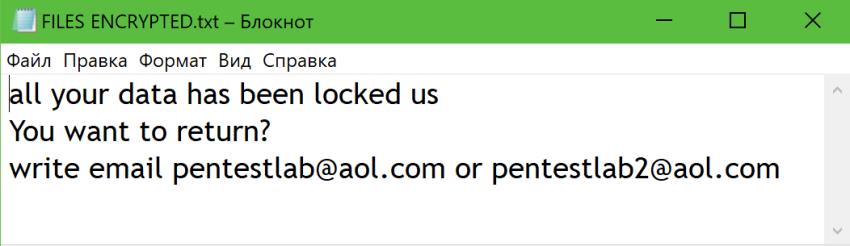

В каждой папке появляется записка FILES ENCRYPTED.txt примерно такого содержания:

E-mail могут быть и другие, вот наиболее часто встречающиеся:

[enabledecrypt@aol.com].rec

[crimecrypt@aol.com].smpl

[gocrypt@aol.com].1dec

[usarcrypt@aol.com].usar

[ddosecrets@aol.com].DDoS

[cl_crypt@aol.com].cl

[trfgklmbvzx@aol.com].mnbzr

[dfgkbtprz@aol.com].bmtf

[resetboot@aol.com].BOOT

[how_decrypt@aol.com].HOW

[dr.decrypt@aol.com].dr

[r3ad4@aol.com].r3f5s

[savebase@aol.com].ba5e

[decrypt0@aol.com].ROCK

[paybit@aol.com].payB

[pentestlab@aol.com].LaB

[activecrypt@aol.com].act

[day0@aol.com].0DAY0

[clevercrypt@aol.com].TRAMP

[dayonpay@aol.com].DOP

[im.online@aol.com].LOVE$

[filesneed@aol.com].VWA

[btckeys@aol.com].2020

[ncov2020@aol.com].NcOv

[bitcoin@email.tg].ncov

[3441546223@qq.com].ncov

[coronavirus@qq.com].ncov

[coronavirus@foxmail.com].C-VIR

[onioncrypt@aol.com].ONION

Техническая поддержка Лаборатории Касперского, Dr.Web и других известных компаний, занимающихся разработкой антивирусного ПО, в ответ на просьбы пользователей расшифровать данные сообщает, что сделать это за приемлемое время невозможно.

Но не спешите отчаиваться!

Дело в том, что, проникнув на Ваш компьютер, зловредная программа использует в качестве инструмента совершенно легальное ПО для шифрования GPG и популярный алгоритм шифрования — RSA-1024. Так как эта утилита много где используется и не является вирусом сама по себе, антивирусы пропускают и не блокируют ее работу. Формируется открытый и закрытый ключ для шифрования файлов. Закрытый ключ отправляется на сервер злоумышленников, открытый остается на компьютере пользователя. Для дешифрации файлов необходимы оба ключа! Закрытый ключ злоумышленники тщательно затирают на пораженном компьютере. Но так происходит не всегда. За более чем девятилетнюю историю безупречной работы специалисты Dr.SHIFRO изучили тысячи вариаций деятельности зловредов, и, возможно, даже в, казалось бы, безнадёжной ситуации мы сможем предложить решение, которое позволит вернуть Ваши данные.

На этом видео Вы можете посмотреть реальную работу дешифратора на компьютере одного из наших клиентов:

КОММЕНТАРИИ (2)

Файлы зашифровались вирусом DHARMA с расширением NCOV. Знакомые посоветовали обратиться в Dr.SHIFRO. Главной проблемой было то, что зашифровалась и SQL база данных 1С размером в 35 Гбайт. И это накануне сдачи отчетности! Очень волновались - заработает ли 1С после расшифровки. Но все отлично - база восстановлена полностью. Спасибо огромное за помощь!

replyКто то пишет что дорого. Я бы не сказал. У нас они расшифровали все файлы, за 25т. р, когда авторы вируса просили 0.1 btc (на данный момент это примерно 45т. р.) Все официально. Договор, расшифровка, после этого оплата. Нас это вполне устроило. Спасибо.

reply